!!! Alerte !!!

+4

cathydomax

aurora

james

OdWeb

8 participants

Page 2 sur 3

Page 2 sur 3 •  1, 2, 3

1, 2, 3

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Bonjour.

Dans un autre topic, je tenais à vous mettre en avant les dangers de MSN et vous invitais à vous diriger vers SKYPE.

Je reste sur cette opinion, même s'il est vrai qu'il ne faut pas pour autant oublier d'être vigilant et de respecter quelques règles de sécurité simple lors de la navigation sur internet. Notamment ne jamais divulguer ses identifiants bancaires et les codes de sécurité de ceux-ci sans que ça ne soit une démarche volontaire de votre part, c'est à dire que vous ne répondais pas par exemple à une publicité.

Par conséquent, ouvrons l'œil et restons vigilant...

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

S E C U S E R A L E R T E 11/04/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Phishing ciblant les utilisateurs du logiciel Skype

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Un courrier électronique envoyé en apparence par l'éditeur du logiciel de

téléphonie par Internet Skype invite ses utilisateurs à mettre à jour leur

compte, dans le but de récupérer leurs données bancaires et personnelles.

http://www.secuser.com/phishing/2008/080411-skype.htm

PREVENTION

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Ne pas donner suite à un message non sollicité demandant de fournir des

données sensibles même s'il semble provenir d'un expéditeur de confiance.

http://www.secuser.com/phishing/2008/080411-skype.htm

Dans un autre topic, je tenais à vous mettre en avant les dangers de MSN et vous invitais à vous diriger vers SKYPE.

Je reste sur cette opinion, même s'il est vrai qu'il ne faut pas pour autant oublier d'être vigilant et de respecter quelques règles de sécurité simple lors de la navigation sur internet. Notamment ne jamais divulguer ses identifiants bancaires et les codes de sécurité de ceux-ci sans que ça ne soit une démarche volontaire de votre part, c'est à dire que vous ne répondais pas par exemple à une publicité.

Par conséquent, ouvrons l'œil et restons vigilant...

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

S E C U S E R A L E R T E 11/04/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Phishing ciblant les utilisateurs du logiciel Skype

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Un courrier électronique envoyé en apparence par l'éditeur du logiciel de

téléphonie par Internet Skype invite ses utilisateurs à mettre à jour leur

compte, dans le but de récupérer leurs données bancaires et personnelles.

http://www.secuser.com/phishing/2008/080411-skype.htm

PREVENTION

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Ne pas donner suite à un message non sollicité demandant de fournir des

données sensibles même s'il semble provenir d'un expéditeur de confiance.

http://www.secuser.com/phishing/2008/080411-skype.htm

Re: !!! Alerte !!!

Re: !!! Alerte !!!

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

S E C U S E R A L E R T E 27/05/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Phishing ciblant les clients de la banque CIC

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Un courrier électronique envoyé en apparence par la banque CIC invite le

destinataire à se connecter à son compte pour le débloquer suite à un nombre

excessif d'accès erronés. Le faux site utilise une réelle adresse sécurisée.

http://www.secuser.com/phishing/2008/080527-cic.htm

PREVENTION

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Ne pas donner suite à un message non sollicité demandant de fournir des

données sensibles même s'il semble provenir d'un expéditeur de confiance.

http://www.secuser.com/phishing/2008/080527-cic.htm

S E C U S E R A L E R T E 27/05/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Phishing ciblant les clients de la banque CIC

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Un courrier électronique envoyé en apparence par la banque CIC invite le

destinataire à se connecter à son compte pour le débloquer suite à un nombre

excessif d'accès erronés. Le faux site utilise une réelle adresse sécurisée.

http://www.secuser.com/phishing/2008/080527-cic.htm

PREVENTION

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Ne pas donner suite à un message non sollicité demandant de fournir des

données sensibles même s'il semble provenir d'un expéditeur de confiance.

http://www.secuser.com/phishing/2008/080527-cic.htm

Re: !!! Alerte !!!

Re: !!! Alerte !!!

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

S E C U S E R A L E R T E 19/06/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Diffusion de Storm Worm sous la forme d'une vidéo

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Le virus Storm Worm se présente sous la forme d'un message invitant le

destinataire à se rendre sur un site d'information pour consulter la vidéo

d'un nouveau tremblement de terre qui aurait tout juste frappé la Chine,

menaçant les prochains jeux olympiques. La vidéo et le site sont piégés.

http://www.secuser.com/alertes/2008/storm-worm-zhelatinzy.htm

S E C U S E R A L E R T E 19/06/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Diffusion de Storm Worm sous la forme d'une vidéo

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Le virus Storm Worm se présente sous la forme d'un message invitant le

destinataire à se rendre sur un site d'information pour consulter la vidéo

d'un nouveau tremblement de terre qui aurait tout juste frappé la Chine,

menaçant les prochains jeux olympiques. La vidéo et le site sont piégés.

http://www.secuser.com/alertes/2008/storm-worm-zhelatinzy.htm

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Bonjour mes amis,

Un phishing par email prétendument envoyé par PAYPAL se voit assez courament ces temps ci, du genre :

"Information concernant votre compte

Cher PayPal Member:

Attention ! Votre compte de PayPal a йtй restreint!

Quelqu'un avec le IP address 149.225.126.87 a essayй d'accйder а votre compte personnel!

Svp Cliquez sur le lien au-dessous et accйder a votre information de compte pour confirmer que vous n'кtes pas actuellement absent. Vous avez 24 heures ou votre le compte sera verrouillй.

Cliquez Ici Pour Une Rйsolution

Vous pouvez йgalement confirmer votre adresse email en vous connectant а votre compte PayPal а l'adresse suivante :

http://www.paypal.com/fr/cgi-bin/webscr?cmd=_home.

Veuillez ne pas rйpondre а cet email Les messages reзus а cette adresse ne sont pas lus et ne reзoivent donc aucune rйponse. Pour obtenir de l'aide, connectez-vous а votre compte PayPal et cliquez sur le lien Aide situй en haut а droite de n'importe quelle page PayPal.

Email PayPal n° PP468

Protйgez les informations concernant votre compte

Veillez а ne jamais communiquer votre mot de passe а des sites frauduleux.

Pour accйder de maniиre sйcurisйe au site PayPal ou а votre compte, ouvrez une nouvelle session de votre navigateur Internet (Internet Explorer ou Netscape par exemple) et saisissez l'URL PayPal (http://paypal.com/fr/) pour accйder au site authentique de PayPal.

.

Pour en apprendre plus sur les maniиres de vous protйger contre la fraude, consultez le Dossier sur la sйcuritй. Cliquez sur Dossier sur la sйcuritй, Cliquez sur Dossier sur la sйcuritй, en bas de n'importe quelle page du site PayPal.

Protйgez votre mot de passe

Ne donnez jamais votre mot de passe PayPal а quiconque,y compris au personnel de PayPal."

Il y a des caractères cyrilliques, vela laisse un doute, mais parfois c'est beaucoup mieux fait, alors ...

il vaut mieux dire une fois de trop qu'une fois pas assez :

"Le phishing

Les banques, microsoft, hotmail ou autres et les fournisseurs d'accès ne vous demanderont jamais vos mots de passe ou coordonnées bancaires par mail.

Microsoft n'envoie jamais de patchs par mail non plus. On voit un lien redirigeant vers un faux site de banque, de microsoft, de votre FAI. Le lien a tout d'un lien correct, pointe là où il faut, mais c'est un piège.

Il y a ces principes à connaître, ensuite un peu de bon sens. Ebay ou Paypal vous écrit pour faire changer vos codes, alors que vous n'avez pas de compte ebay ? Vous en avez ? Effacez, même chose.

Les informations sensibles et critiques (banques et services bancaires, sites d'achat, fournisseurs d'accès, microsoft) ne sont jamais communiqués ou demandés par mail.

Ne donnez jamais des identifiants et mots de passe par mail à qui que ce soit. Même si la source semble légitime."

Cordialement

.

Un phishing par email prétendument envoyé par PAYPAL se voit assez courament ces temps ci, du genre :

"Information concernant votre compte

Cher PayPal Member:

Attention ! Votre compte de PayPal a йtй restreint!

Quelqu'un avec le IP address 149.225.126.87 a essayй d'accйder а votre compte personnel!

Svp Cliquez sur le lien au-dessous et accйder a votre information de compte pour confirmer que vous n'кtes pas actuellement absent. Vous avez 24 heures ou votre le compte sera verrouillй.

Cliquez Ici Pour Une Rйsolution

Vous pouvez йgalement confirmer votre adresse email en vous connectant а votre compte PayPal а l'adresse suivante :

http://www.paypal.com/fr/cgi-bin/webscr?cmd=_home.

Veuillez ne pas rйpondre а cet email Les messages reзus а cette adresse ne sont pas lus et ne reзoivent donc aucune rйponse. Pour obtenir de l'aide, connectez-vous а votre compte PayPal et cliquez sur le lien Aide situй en haut а droite de n'importe quelle page PayPal.

Email PayPal n° PP468

Protйgez les informations concernant votre compte

Veillez а ne jamais communiquer votre mot de passe а des sites frauduleux.

Pour accйder de maniиre sйcurisйe au site PayPal ou а votre compte, ouvrez une nouvelle session de votre navigateur Internet (Internet Explorer ou Netscape par exemple) et saisissez l'URL PayPal (http://paypal.com/fr/) pour accйder au site authentique de PayPal.

.

Pour en apprendre plus sur les maniиres de vous protйger contre la fraude, consultez le Dossier sur la sйcuritй. Cliquez sur Dossier sur la sйcuritй, Cliquez sur Dossier sur la sйcuritй, en bas de n'importe quelle page du site PayPal.

Protйgez votre mot de passe

Ne donnez jamais votre mot de passe PayPal а quiconque,y compris au personnel de PayPal."

Il y a des caractères cyrilliques, vela laisse un doute, mais parfois c'est beaucoup mieux fait, alors ...

il vaut mieux dire une fois de trop qu'une fois pas assez :

"Le phishing

Les banques, microsoft, hotmail ou autres et les fournisseurs d'accès ne vous demanderont jamais vos mots de passe ou coordonnées bancaires par mail.

Microsoft n'envoie jamais de patchs par mail non plus. On voit un lien redirigeant vers un faux site de banque, de microsoft, de votre FAI. Le lien a tout d'un lien correct, pointe là où il faut, mais c'est un piège.

Il y a ces principes à connaître, ensuite un peu de bon sens. Ebay ou Paypal vous écrit pour faire changer vos codes, alors que vous n'avez pas de compte ebay ? Vous en avez ? Effacez, même chose.

Les informations sensibles et critiques (banques et services bancaires, sites d'achat, fournisseurs d'accès, microsoft) ne sont jamais communiqués ou demandés par mail.

Ne donnez jamais des identifiants et mots de passe par mail à qui que ce soit. Même si la source semble légitime."

Cordialement

.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

S E C U S E R A L E R T E 08/07/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Diffusion d'un cheval de Troie sous la forme d'un antivirus gratuit

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Le programme malicieux Agent.VLI se présente sous la forme d'un courrier

électronique sans fichier joint invitant le destinataire à se rendre sur

le site de son éditeur pour télécharger un nouvel antivirus gratuit.

http://www.secuser.com/alertes/2008/agentvli.htm

PREVENTION ET DESINFECTION

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Même si son nom est intriguant ou attrayant, il ne faut pas exécuter un

fichier d'origine douteuse ou incertaine sans avoir fait confirmer son

envoi par l'expéditeur puis l'avoir analysé avec un antivirus à jour.

http://www.secuser.com/alertes/2008/agentvli.htm

S E C U S E R A L E R T E 08/07/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Diffusion d'un cheval de Troie sous la forme d'un antivirus gratuit

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Le programme malicieux Agent.VLI se présente sous la forme d'un courrier

électronique sans fichier joint invitant le destinataire à se rendre sur

le site de son éditeur pour télécharger un nouvel antivirus gratuit.

http://www.secuser.com/alertes/2008/agentvli.htm

PREVENTION ET DESINFECTION

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Même si son nom est intriguant ou attrayant, il ne faut pas exécuter un

fichier d'origine douteuse ou incertaine sans avoir fait confirmer son

envoi par l'expéditeur puis l'avoir analysé avec un antivirus à jour.

http://www.secuser.com/alertes/2008/agentvli.htm

Re: !!! Alerte !!!

Re: !!! Alerte !!!

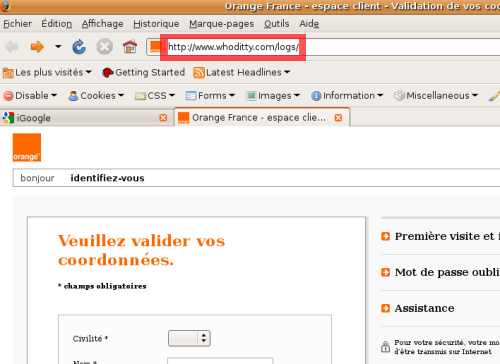

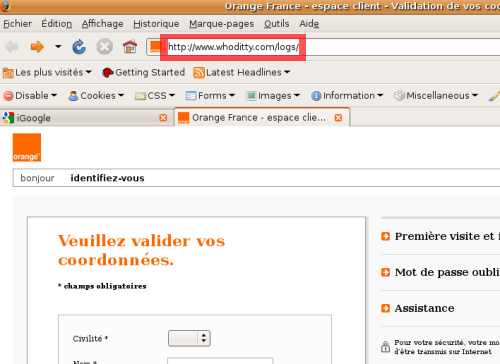

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

S E C U S E R A L E R T E 13/07/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Phishing ciblant les utilisateurs d'Orange

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Une nouvelle attaque par phishing utilise un procédé inédit : un courrier

électronique envoyé en apparence par le fournisseur d'accès Orange invite

ses clients à se connecter à leur compte pour vérifier ou récupérer des

messages bloqués par le filtre antispam, avant leur suppression.

http://www.secuser.com/phishing/2008/080713-orange.htm

PREVENTION

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Ne pas donner suite à un message non sollicité demandant de fournir des

données sensibles, même s'il semble provenir d'un expéditeur connu ou

digne de confiance. En cas de doute, vérifier la réalité de la demande

en se rendant sur le site officiel de l'organisation ou de la société

concernée, en saisissant manuellement son adresse dans le navigateur.

http://www.secuser.com/phishing/2008/080713-orange.htm

S E C U S E R A L E R T E 13/07/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Phishing ciblant les utilisateurs d'Orange

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Une nouvelle attaque par phishing utilise un procédé inédit : un courrier

électronique envoyé en apparence par le fournisseur d'accès Orange invite

ses clients à se connecter à leur compte pour vérifier ou récupérer des

messages bloqués par le filtre antispam, avant leur suppression.

http://www.secuser.com/phishing/2008/080713-orange.htm

PREVENTION

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Ne pas donner suite à un message non sollicité demandant de fournir des

données sensibles, même s'il semble provenir d'un expéditeur connu ou

digne de confiance. En cas de doute, vérifier la réalité de la demande

en se rendant sur le site officiel de l'organisation ou de la société

concernée, en saisissant manuellement son adresse dans le navigateur.

http://www.secuser.com/phishing/2008/080713-orange.htm

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Bonjour à tous,

J'ai reçu ce matin un email très bien fait mais pour lequel il pouvait y avoir un sérieux doute de phishing vu que ... je n'ai rien en vente sur Ebay et que les liens cliquables présentaient une URL qui n'était pas celle vers laquelle on pouvait être dirigé ! (il suffit de passer sa souris au dessus du lien pour voir si on sera bien la même adresse vers laquelle on pourrait aller).

Signalé illico à "secuser.com", réponse dans l'heure qui suit : c'est bien un nouveau phishing, et mise en ligne par "secuser" sur le site dans la foulée : ils sont très réactifs, comme d'habitude. Ce n'est pas la première fois que je leur signale un truc douteux, et probablement pas la dernière (!), faites en autant quand il vous tombe entre les pattes un email douteux (vous le reroutez sur virus@secuser.com).

http://www.secuser.com/phishing/2008/080723-ebay.htm

"Phishing visant le site d'enchères eBay.fr (23/07/08)

Une nouvelle attaque par phishing cible les clients du site d'enchères en ligne eBay.fr. Elle se présente sous la forme d'un courrier électronique en français intitulé "Vous avez reçu une question sur l'objet eBay: Imprimante SAGEM PHOTO EASY 110 - NEUVE! (320273611017)", envoyé en apparence par un membre du site d'enchères :

Sous prétexte de répondre à la question d'un vendeur auquel il aurait acheté un article ou de se renseigner sur la transaction, le message invite le destinataire à presser un bouton puis à saisir ses identifiants :

Il ne faut pas presser le bouton, car il conduit à une imitation du site d'eBay.fr contrôlée par un individu malveillant. L'adresse du site figurant dans le code source du message n'est pas l'adresse officielle du site d'enchères : elle conduit à une première page web hébergée au sein d'un site malésien qui redirige instantanément l'internaute vers une seconde page web hébergée au sein d'un site canadien dont la sécurité a été compromise."

Cordialement

.

J'ai reçu ce matin un email très bien fait mais pour lequel il pouvait y avoir un sérieux doute de phishing vu que ... je n'ai rien en vente sur Ebay et que les liens cliquables présentaient une URL qui n'était pas celle vers laquelle on pouvait être dirigé ! (il suffit de passer sa souris au dessus du lien pour voir si on sera bien la même adresse vers laquelle on pourrait aller).

Signalé illico à "secuser.com", réponse dans l'heure qui suit : c'est bien un nouveau phishing, et mise en ligne par "secuser" sur le site dans la foulée : ils sont très réactifs, comme d'habitude. Ce n'est pas la première fois que je leur signale un truc douteux, et probablement pas la dernière (!), faites en autant quand il vous tombe entre les pattes un email douteux (vous le reroutez sur virus@secuser.com).

http://www.secuser.com/phishing/2008/080723-ebay.htm

"Phishing visant le site d'enchères eBay.fr (23/07/08)

Une nouvelle attaque par phishing cible les clients du site d'enchères en ligne eBay.fr. Elle se présente sous la forme d'un courrier électronique en français intitulé "Vous avez reçu une question sur l'objet eBay: Imprimante SAGEM PHOTO EASY 110 - NEUVE! (320273611017)", envoyé en apparence par un membre du site d'enchères :

Sous prétexte de répondre à la question d'un vendeur auquel il aurait acheté un article ou de se renseigner sur la transaction, le message invite le destinataire à presser un bouton puis à saisir ses identifiants :

Il ne faut pas presser le bouton, car il conduit à une imitation du site d'eBay.fr contrôlée par un individu malveillant. L'adresse du site figurant dans le code source du message n'est pas l'adresse officielle du site d'enchères : elle conduit à une première page web hébergée au sein d'un site malésien qui redirige instantanément l'internaute vers une seconde page web hébergée au sein d'un site canadien dont la sécurité a été compromise."

Cordialement

.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

S E C U S E R A L E R T E 30/07/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Cheval de Troie déguisé en message du transporteur UPS

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Le programme malicieux Zbot.DNK se présente sous la forme d'un courrier

électronique en français prétendument envoyé par le transporteur UPS, au

sujet d'un colis postal dont l'adresse destinataire serait erronée.

http://www.secuser.com/alertes/2008/zbotdnk.htm

PREVENTION ET DESINFECTION

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Même si son nom est intriguant ou attrayant, il ne faut pas exécuter un

fichier d'origine douteuse ou incertaine sans avoir fait confirmer son

envoi par l'expéditeur puis l'avoir analysé avec un antivirus à jour.

http://www.secuser.com/alertes/2008/zbotdnk.htm

S E C U S E R A L E R T E 30/07/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Cheval de Troie déguisé en message du transporteur UPS

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Le programme malicieux Zbot.DNK se présente sous la forme d'un courrier

électronique en français prétendument envoyé par le transporteur UPS, au

sujet d'un colis postal dont l'adresse destinataire serait erronée.

http://www.secuser.com/alertes/2008/zbotdnk.htm

PREVENTION ET DESINFECTION

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Même si son nom est intriguant ou attrayant, il ne faut pas exécuter un

fichier d'origine douteuse ou incertaine sans avoir fait confirmer son

envoi par l'expéditeur puis l'avoir analysé avec un antivirus à jour.

http://www.secuser.com/alertes/2008/zbotdnk.htm

Dernière édition par james le Ven 1 Aoû 2008 - 12:14, édité 1 fois

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Je complète, ce 1er août ...

2 jour après l'alerte, je viens de recevoir cet email :

"Bon matin,

malheureusement, nous avons manque de livrer le pli (votre colis postal), que vous avez envoyé le 1er juillet,

parce que l'adresse du Destinataire n'existe pas.

S'il vous plait, imprimez la facture envoyee en fichier joint a ce message, et venez chercher le pli

a notre office a l'adresse indiquee a la facture.

Consultant Andrea Marks,

UPS"

Email assez bien fait, sauf que "bon matin" a tout de la traduction de "good morning", ce qui peut donner un premier doute ...

Le "é" de "envoyé" convertit en "é" n'est signe de rien du tout puisque cela arrive aussi dans des email envoyé depuis la france.

Reste donc le fichier mis en attach sur lequel on dit et repète qu'il ne faut jamais l'ouvrir sans avoir de certitude de l'envoyeur,

et pour cause, dans ce cas là c'est un exécutable ... qui introduirait le fameux "Zbot.DNK" si on le lançait.

Cordialement

.

2 jour après l'alerte, je viens de recevoir cet email :

"Bon matin,

malheureusement, nous avons manque de livrer le pli (votre colis postal), que vous avez envoyé le 1er juillet,

parce que l'adresse du Destinataire n'existe pas.

S'il vous plait, imprimez la facture envoyee en fichier joint a ce message, et venez chercher le pli

a notre office a l'adresse indiquee a la facture.

Consultant Andrea Marks,

UPS"

Email assez bien fait, sauf que "bon matin" a tout de la traduction de "good morning", ce qui peut donner un premier doute ...

Le "é" de "envoyé" convertit en "é" n'est signe de rien du tout puisque cela arrive aussi dans des email envoyé depuis la france.

Reste donc le fichier mis en attach sur lequel on dit et repète qu'il ne faut jamais l'ouvrir sans avoir de certitude de l'envoyeur,

et pour cause, dans ce cas là c'est un exécutable ... qui introduirait le fameux "Zbot.DNK" si on le lançait.

Cordialement

.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

bonjour James,

c'est au bureau que je fais la morale à mes collègues, car c'est vrai nour gérons beaucoup de mails de commandes fournisseurs.

et U.P.S. passe chaque jour en fourgon nous voir !!

le pire cette semaine, un mail de AIRPLAN ...xxxx (en anglais) confirmation de votre réservation d'avion par internet

mail de l'entreprise ....@....

votre code: xxx123xxx

pour une valeur de ....€

imprimer votre facture jointe.

le patron partant effectivement en déplacement 1 ou 2 jours après, il avait bien fait une réservation par internet, mais par BritA...

donc une coïncidence

mais ATTENTION la pièce jointe est un fichier .ZIP

alors que d'habitude nous les recevons simplement en .pdf

cela exécute certainement quelque chose de pas bon.

attention à tout quand on ne connait pas l'expéditeur.

bonne journée.

c'est au bureau que je fais la morale à mes collègues, car c'est vrai nour gérons beaucoup de mails de commandes fournisseurs.

et U.P.S. passe chaque jour en fourgon nous voir !!

le pire cette semaine, un mail de AIRPLAN ...xxxx (en anglais) confirmation de votre réservation d'avion par internet

mail de l'entreprise ....@....

votre code: xxx123xxx

pour une valeur de ....€

imprimer votre facture jointe.

le patron partant effectivement en déplacement 1 ou 2 jours après, il avait bien fait une réservation par internet, mais par BritA...

donc une coïncidence

mais ATTENTION la pièce jointe est un fichier .ZIP

alors que d'habitude nous les recevons simplement en .pdf

cela exécute certainement quelque chose de pas bon.

attention à tout quand on ne connait pas l'expéditeur.

bonne journée.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Bonjour James

Il y a quelques jours j'ai reçu également un message identique mais comme je n'attendais rien et encore moins d'UPS il a été dans les indésirables. Il y a bien longtemps que je n'ouvre même pas les messages douteux. Dans le même genre j'ai reçu un autre message du type "unnom@orange.fr".

Avis à tous les abonnés orange mais aussi aux autres ne pas les ouvrir ils contiennent un lien vers un site probablement malsain (virus ou autres bestioles)

Cordialement.

Microbull.

Il y a quelques jours j'ai reçu également un message identique mais comme je n'attendais rien et encore moins d'UPS il a été dans les indésirables. Il y a bien longtemps que je n'ouvre même pas les messages douteux. Dans le même genre j'ai reçu un autre message du type "unnom@orange.fr".

Avis à tous les abonnés orange mais aussi aux autres ne pas les ouvrir ils contiennent un lien vers un site probablement malsain (virus ou autres bestioles)

Cordialement.

Microbull.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Merci james pour l'info mais sur le site GAOTD j'ai lu ceci

Est ce que selon toi ce logiciel et un tout en un et qu'il remplace à la fois des logiciels comme adware et spybot qui semble t-il dépassés.

Si ces logiciels ou des similaires sont présents sur le PC faut-il les désinstaller pour éviter d'éventuels conflits (méfiance il n'y a pas d'assistance officielle)

Cordialement.

Microbull.

Cela ne concerne pas je suppose la mis à jour régulère de la base virale.Avis juridique

Veuillez noter que les logiciels que vous téléchargez et que vous installez durant la période de Giveaway vient avec ces limitations importantes:

1. Aucun support technique gratuit

2. Aucunes mises-à-jour vers les prochaines versions

3. Strictement pour usage personnel

Est ce que selon toi ce logiciel et un tout en un et qu'il remplace à la fois des logiciels comme adware et spybot qui semble t-il dépassés.

Si ces logiciels ou des similaires sont présents sur le PC faut-il les désinstaller pour éviter d'éventuels conflits (méfiance il n'y a pas d'assistance officielle)

Cordialement.

Microbull.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Effectivement, ces limitations sont usuelles pour toutes les offres GAOTD, on n'a quand même pas tous les avantages du logiciel acheté.

J'ajoute un autre "inconvénient", qui va sans dire, mais ... bon : le logiciel n'étant installable/enregistrable que le jour de son offre, il ne peut pas être réinstallé par la suite, en cas de formatage du disque dur, par exemple ou de retour à un point de contrôle (checkpoint) antérieur à le date d'installation, etc ...

Ceci dit, pour ce "a-squared Anti-Malware" : la mise à jour des infos est faite comme avec tous les logiciels de ce type au moment du démarrage (nouveau critères de détections, etc). Ceci n'est pas une mise à jour du logiciel lui-même (changement de release ou de version), mais une mise à jour de ses paramètres de scan sur la même release du logiciel.

Ce logiciel, même s'il a très bonne réputation ne fait pas tout (hélas), et n'exclut pas l'utilisation en parallèle d'autres scanneurs comme adaware, spybot, pour parler de ceux qui sont doucement en train de passer de mode pour cause d'efficacité moins avérée, ni des nouveaux venus, dit-on bien meilleurs (*), mais chacun incomplet et ne faisant qu'une partie du boulot.

On peut en avoir plusieurs en parallèle, ce ne sont pas des antivirus, ils ne se marchent pas sur les pieds. Sauf peut être ceux qui ont des modules de scan résident et temps réel ... je ne sais pas. Mais ce n'est pas la cas de celui-ci.

L'ensemble de ces antimalwares ne permet pas d'ailleurs de se garantir contre tout. Nous ne sommes plus du tout à l'époque où un antivirus suffisait.

Voila ce que je crois comprendre d'un sujet où je ne suis pas du tout spécialiste.

(*) tout petit extrait du post sur la stratégie 2008 :

Antispyware : Malwarebytes' Anti Malware (MBAM) non résident dans sa version gratuite.

Antispyware de complément (non résident) : Ewido micro scanner (base de données AVG)

Cordialement

.

J'ajoute un autre "inconvénient", qui va sans dire, mais ... bon : le logiciel n'étant installable/enregistrable que le jour de son offre, il ne peut pas être réinstallé par la suite, en cas de formatage du disque dur, par exemple ou de retour à un point de contrôle (checkpoint) antérieur à le date d'installation, etc ...

Ceci dit, pour ce "a-squared Anti-Malware" : la mise à jour des infos est faite comme avec tous les logiciels de ce type au moment du démarrage (nouveau critères de détections, etc). Ceci n'est pas une mise à jour du logiciel lui-même (changement de release ou de version), mais une mise à jour de ses paramètres de scan sur la même release du logiciel.

Ce logiciel, même s'il a très bonne réputation ne fait pas tout (hélas), et n'exclut pas l'utilisation en parallèle d'autres scanneurs comme adaware, spybot, pour parler de ceux qui sont doucement en train de passer de mode pour cause d'efficacité moins avérée, ni des nouveaux venus, dit-on bien meilleurs (*), mais chacun incomplet et ne faisant qu'une partie du boulot.

On peut en avoir plusieurs en parallèle, ce ne sont pas des antivirus, ils ne se marchent pas sur les pieds. Sauf peut être ceux qui ont des modules de scan résident et temps réel ... je ne sais pas. Mais ce n'est pas la cas de celui-ci.

L'ensemble de ces antimalwares ne permet pas d'ailleurs de se garantir contre tout. Nous ne sommes plus du tout à l'époque où un antivirus suffisait.

Voila ce que je crois comprendre d'un sujet où je ne suis pas du tout spécialiste.

(*) tout petit extrait du post sur la stratégie 2008 :

Antispyware : Malwarebytes' Anti Malware (MBAM) non résident dans sa version gratuite.

Antispyware de complément (non résident) : Ewido micro scanner (base de données AVG)

Cordialement

.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Merci à toi James j'ai installé ce logiciel. J'ai lancé un scan pour voir.

Cordialement.

Microbull.

Cordialement.

Microbull.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Bonsoir MicroBull,

Ah oui ! Pas évident et inusuel ... même le readme n'est pas totalement clair, en plus d'être en patois !

On installe, on le démarre, et puis une assistant démarre illico en proposant de créer un nouveau compte utilisateur avec son adresse email et un password pour tout un tas de services associés comme utilisateur enregistré. A peine cela est-il fait qu'apparait un fenêtre disant que l'on est sur une version d'essai, avec en bas un lien bleu parlant de coupon ou qq chose dans ce goût là. On clique, on rentre le code que l'on a reçu "3lettres-3lettres-3lettres-3chiffres" et l'on est immédaitement notifié que l'on a une version enregistrée.

Comme cela n'est valable que pour la journée d'aujourd'hui, il faut que tu réussisses avant la fin du délai.

Interessant, ce logiciel, il m'a trouvé 8 trucs "moyens" qui étaient passés entre les mailles d'autres scanneurs.

Amicalement

.

Ah oui ! Pas évident et inusuel ... même le readme n'est pas totalement clair, en plus d'être en patois !

On installe, on le démarre, et puis une assistant démarre illico en proposant de créer un nouveau compte utilisateur avec son adresse email et un password pour tout un tas de services associés comme utilisateur enregistré. A peine cela est-il fait qu'apparait un fenêtre disant que l'on est sur une version d'essai, avec en bas un lien bleu parlant de coupon ou qq chose dans ce goût là. On clique, on rentre le code que l'on a reçu "3lettres-3lettres-3lettres-3chiffres" et l'on est immédaitement notifié que l'on a une version enregistrée.

Comme cela n'est valable que pour la journée d'aujourd'hui, il faut que tu réussisses avant la fin du délai.

Interessant, ce logiciel, il m'a trouvé 8 trucs "moyens" qui étaient passés entre les mailles d'autres scanneurs.

Amicalement

.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

S E C U S E R A L E R T E 07/08/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Multiplication des variantes de programmes malicieux

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

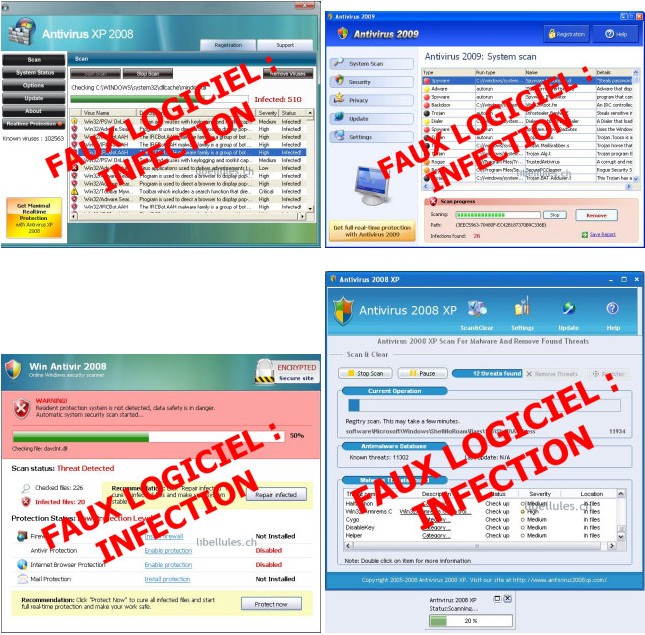

Plusieurs programmes malicieux se présentent sous la forme d'une lettre

d'information prétendument envoyée et signée par MSN-Microsoft, faisant

notamment la promotion d'une nouvelle version du navigateur Internet

Explorer 7. Comme le cheval de Troie Exchanger.JT, ils multiplient les

variantes pour tenter d'échapper à la détection des antivirus.

http://www.secuser.com/alertes/2008/agentoy.htm

http://www.secuser.com/alertes/2008/exchangerjt.htm

http://www.secuser.com/alertes/2008/agentot.htm

S E C U S E R A L E R T E 07/08/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Multiplication des variantes de programmes malicieux

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Plusieurs programmes malicieux se présentent sous la forme d'une lettre

d'information prétendument envoyée et signée par MSN-Microsoft, faisant

notamment la promotion d'une nouvelle version du navigateur Internet

Explorer 7. Comme le cheval de Troie Exchanger.JT, ils multiplient les

variantes pour tenter d'échapper à la détection des antivirus.

http://www.secuser.com/alertes/2008/agentoy.htm

http://www.secuser.com/alertes/2008/exchangerjt.htm

http://www.secuser.com/alertes/2008/agentot.htm

Dernière édition par james le Ven 8 Aoû 2008 - 19:09, édité 1 fois

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Bonjour à tous,

Je recopie tel quel "libellules.ch"

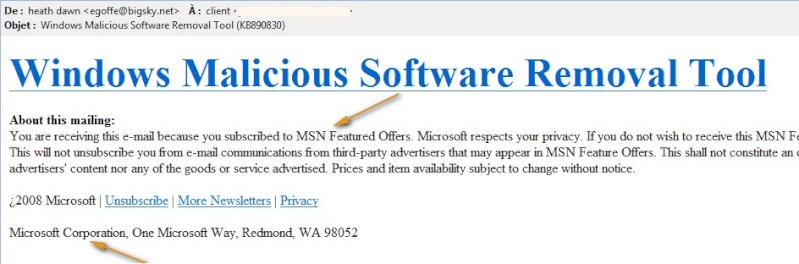

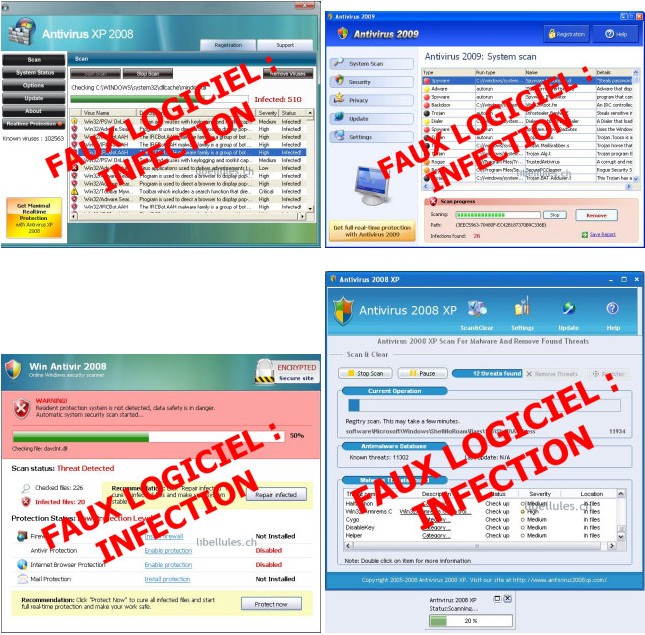

"Evitez Antivirus XP 2008 et les autres

Je vois de plus en plus d'infections par des faux programmes de sécurité, on appelle ça des "rogues" : la version qui s'installe demande d'acheter le produit pour pouvoir désinfecter les pseudos infections détectées, mais celui ci ne désinfecte rien bien sûr. On en trouve beaucoup en ce moment, comme antivirus XP 2008, xp antivirus 2008, antivirus 2008 xp, xp 08 antivirus, antivirus 2009 et autres variantes. Ces programmes sont tous de faux logiciels de sécurité, en réalité ils infectent la machine, et on s'en rend compte relativement vite, mais trop tard.

Les copies d'écran ci dessus sont celles de quelques unes des variantes les plus actives du moment. Si ces logiciels sont sur votre machine, elle est infectée. Les logiciels classiques de nettoyage ne donneront pas de résultats probants. Le seul outil grand public réellement efficace à l'heure actuelle est Malwarebytes' Antimalware, dont vous pouvez trouver la description sur cette page (LIEN). Il fera l'essentiel du travail.

MBAM est un outil grand public et vous pouvez l'utiliser sans risques, seul le module résident (qui tourne à l'arrière plan) est payant, mais n'est pas nécessaire pour scanner la machine. Dans sa version gratuite MBAM cohabite donc avec une configuration logicielle déjà en place, sans la perturber.

N'utilisez pas sans être guidé(e) les outils spéciaux que vous voyez prescrits sur les forums : ouvrez une demande de désinfection, qui prendra en charge le nettoyage complet, la sécurisation et la remontée de nouveaux fichiers pour analyses.

Pour plus de descriptions de ces faux programmes et des copies d'écran, vous pouvez consulter ces sites :

http://bharath-m-narayan.blogspot.com/

http://forum.malekal.com/viewforum.php?f=56"

Cordialement

.

Je recopie tel quel "libellules.ch"

"Evitez Antivirus XP 2008 et les autres

Je vois de plus en plus d'infections par des faux programmes de sécurité, on appelle ça des "rogues" : la version qui s'installe demande d'acheter le produit pour pouvoir désinfecter les pseudos infections détectées, mais celui ci ne désinfecte rien bien sûr. On en trouve beaucoup en ce moment, comme antivirus XP 2008, xp antivirus 2008, antivirus 2008 xp, xp 08 antivirus, antivirus 2009 et autres variantes. Ces programmes sont tous de faux logiciels de sécurité, en réalité ils infectent la machine, et on s'en rend compte relativement vite, mais trop tard.

Les copies d'écran ci dessus sont celles de quelques unes des variantes les plus actives du moment. Si ces logiciels sont sur votre machine, elle est infectée. Les logiciels classiques de nettoyage ne donneront pas de résultats probants. Le seul outil grand public réellement efficace à l'heure actuelle est Malwarebytes' Antimalware, dont vous pouvez trouver la description sur cette page (LIEN). Il fera l'essentiel du travail.

MBAM est un outil grand public et vous pouvez l'utiliser sans risques, seul le module résident (qui tourne à l'arrière plan) est payant, mais n'est pas nécessaire pour scanner la machine. Dans sa version gratuite MBAM cohabite donc avec une configuration logicielle déjà en place, sans la perturber.

N'utilisez pas sans être guidé(e) les outils spéciaux que vous voyez prescrits sur les forums : ouvrez une demande de désinfection, qui prendra en charge le nettoyage complet, la sécurisation et la remontée de nouveaux fichiers pour analyses.

Pour plus de descriptions de ces faux programmes et des copies d'écran, vous pouvez consulter ces sites :

http://bharath-m-narayan.blogspot.com/

http://forum.malekal.com/viewforum.php?f=56"

Cordialement

.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Encore ! variante de celle du 7 août ci-dessus !

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

S E C U S E R A L E R T E 14/08/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Nouveau cheval de Troie usurpant l'identité de MSNBC-Microsoft

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Après avoir usurpé l'identité de la chaîne CNN, le programme malicieux

Exchanger se présente sous la forme d'un courrier électronique envoyé en

apparence par MSNBC-Microsoft, diffusant de fausses brèves d'actualité

racoleuses afin de rediriger le destinataire vers un site web piégé.

http://www.secuser.com/alertes/2008/exchangernb.htm

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

S E C U S E R A L E R T E 14/08/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Nouveau cheval de Troie usurpant l'identité de MSNBC-Microsoft

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Après avoir usurpé l'identité de la chaîne CNN, le programme malicieux

Exchanger se présente sous la forme d'un courrier électronique envoyé en

apparence par MSNBC-Microsoft, diffusant de fausses brèves d'actualité

racoleuses afin de rediriger le destinataire vers un site web piégé.

http://www.secuser.com/alertes/2008/exchangernb.htm

Re: !!! Alerte !!!

Re: !!! Alerte !!!

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

S E C U S E R A L E R T E 16/08/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Phishing ciblant les clients de banque Société Générale

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Une nouvelle attaque par phishing utilise un procédé inédit : un courrier

électronique envoyé en apparence par la banque Société Générale invite ses

clients à contacter un numéro spécial en 0820 pour débloquer leur compte.

http://www.secuser.com/phishing/2008/080816-societe-generale.htm

PREVENTION

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Ne pas donner suite à un message non sollicité demandant de fournir des

données sensibles, même s'il semble provenir d'un expéditeur connu ou

digne de confiance. En cas de doute, vérifier la réalité de la demande

en se rendant sur le site officiel de l'organisation ou de la société

concernée, en saisissant manuellement son adresse dans le navigateur.

http://www.secuser.com/phishing/2008/080816-societe-generale.htm

S E C U S E R A L E R T E 16/08/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Phishing ciblant les clients de banque Société Générale

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Une nouvelle attaque par phishing utilise un procédé inédit : un courrier

électronique envoyé en apparence par la banque Société Générale invite ses

clients à contacter un numéro spécial en 0820 pour débloquer leur compte.

http://www.secuser.com/phishing/2008/080816-societe-generale.htm

PREVENTION

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Ne pas donner suite à un message non sollicité demandant de fournir des

données sensibles, même s'il semble provenir d'un expéditeur connu ou

digne de confiance. En cas de doute, vérifier la réalité de la demande

en se rendant sur le site officiel de l'organisation ou de la société

concernée, en saisissant manuellement son adresse dans le navigateur.

http://www.secuser.com/phishing/2008/080816-societe-generale.htm

Re: !!! Alerte !!!

Re: !!! Alerte !!!

S E C U S E R A L E R T E 18/08/08

~~~~~~~~~~~~~~~~~~~~~~~~~~

Cheval de Troie usurpant l'identité de La Poste

~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~

Le programme malicieux Zbot.EBA se présente notamment sous la forme d'un

courrier électronique en français prétendument envoyé par La Poste, au

sujet d'un colis postal dont l'adresse destinataire serait erronée.

http://www.secuser.com/alertes/2008/zboteba.htm

PREVENTION ET DESINFECTION

~~~~~~~~~~~~~~~~~~~~~~~~~~

Même si son nom est intriguant ou attrayant, il ne faut pas exécuter un

fichier d'origine douteuse ou incertaine sans avoir fait confirmer son

envoi par l'expéditeur puis l'avoir analysé avec un antivirus à jour.

http://www.secuser.com/alertes/2008/zboteba.htm

~~~~~~~~~~~~~~~~~~~~~~~~~~

Cheval de Troie usurpant l'identité de La Poste

~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~

Le programme malicieux Zbot.EBA se présente notamment sous la forme d'un

courrier électronique en français prétendument envoyé par La Poste, au

sujet d'un colis postal dont l'adresse destinataire serait erronée.

http://www.secuser.com/alertes/2008/zboteba.htm

PREVENTION ET DESINFECTION

~~~~~~~~~~~~~~~~~~~~~~~~~~

Même si son nom est intriguant ou attrayant, il ne faut pas exécuter un

fichier d'origine douteuse ou incertaine sans avoir fait confirmer son

envoi par l'expéditeur puis l'avoir analysé avec un antivirus à jour.

http://www.secuser.com/alertes/2008/zboteba.htm

Re: !!! Alerte !!!

Re: !!! Alerte !!!

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

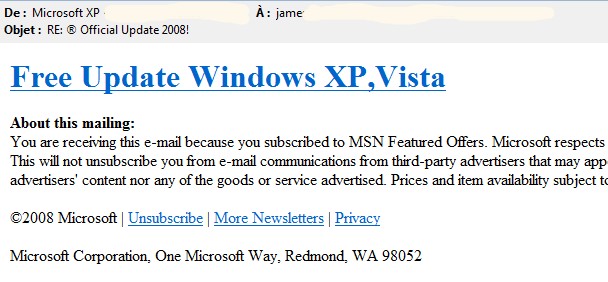

S E C U S E R A L E R T E 28/08/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Cheval de Troie déguisé en mise à jour de Windows

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

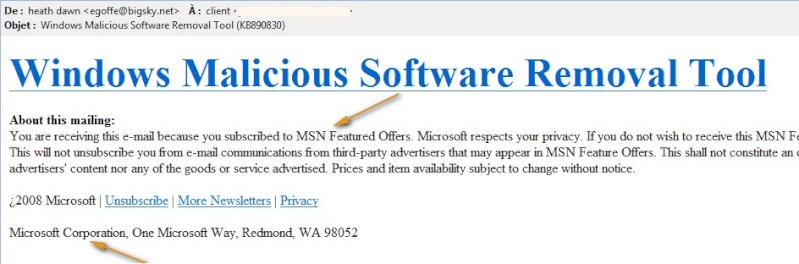

Le programme malicieux Frauder.BI se présente sous la forme d'une lettre

d'information de MSN-Microsoft, faisant la promotion d'une mise à jour

de Windows XP/Vista et renvoyant vers une animation Flash malicieuse.

http://www.secuser.com/alertes/2008/frauderbi.htm

______________________________________________________________

Voila à quoi cela ressemble ... reçu ce jour :

S E C U S E R A L E R T E 28/08/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Cheval de Troie déguisé en mise à jour de Windows

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Le programme malicieux Frauder.BI se présente sous la forme d'une lettre

d'information de MSN-Microsoft, faisant la promotion d'une mise à jour

de Windows XP/Vista et renvoyant vers une animation Flash malicieuse.

http://www.secuser.com/alertes/2008/frauderbi.htm

______________________________________________________________

Voila à quoi cela ressemble ... reçu ce jour :

Re: !!! Alerte !!!

Re: !!! Alerte !!!

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

S E C U S E R A L E R T E 09/09/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Cheval de Troie déguisé en plainte pour envoi de virus

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Le programme malicieux FraudPack se présente sous la forme d'un courrier

électronique accusant le destinataire d'envoyer des virus depuis son

ordinateur, avec comme preuve un fichier log fourni par son FAI.

http://www.secuser.com/alertes/2008/fraudpack.htm

S E C U S E R A L E R T E 09/09/08

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Cheval de Troie déguisé en plainte pour envoi de virus

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Le programme malicieux FraudPack se présente sous la forme d'un courrier

électronique accusant le destinataire d'envoyer des virus depuis son

ordinateur, avec comme preuve un fichier log fourni par son FAI.

http://www.secuser.com/alertes/2008/fraudpack.htm

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Je recopie ... même si cela ne nous concerne que d'assez loin ...

"Parce que c’est toujours utile (et drôle, enfin, sauf pour ceux qui ouvrent ce genre de mails…) de transmettre ce genre d’information… Pour résumer, si vous recevez dans votre boîte mail un courrier intitulé “Obama sex video!!!”, envoyé par infonews@obama.com, ne l’ouvrez pas (et en même temps, il faut avoir du courage pour vouloir regarder ça…) C’est d’après Graham Cluley, senior technology consultant chez Sophos un Trojan appelé Mal/Hupig-D qui se fera un malin plaisir de voler vos mots de passes et numéros de comptes… Marrant ça, je pensais que ce genre d’alerte au mails avait disparu."

"Parce que c’est toujours utile (et drôle, enfin, sauf pour ceux qui ouvrent ce genre de mails…) de transmettre ce genre d’information… Pour résumer, si vous recevez dans votre boîte mail un courrier intitulé “Obama sex video!!!”, envoyé par infonews@obama.com, ne l’ouvrez pas (et en même temps, il faut avoir du courage pour vouloir regarder ça…) C’est d’après Graham Cluley, senior technology consultant chez Sophos un Trojan appelé Mal/Hupig-D qui se fera un malin plaisir de voler vos mots de passes et numéros de comptes… Marrant ça, je pensais que ce genre d’alerte au mails avait disparu."

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Je recopie "Libellules.ch" :

"Un outil a été créé par des pirates dans le but de générer automatiquement de fausses pages du site YouTube. Ces dernières sont porteuses de virus

L’outil de piratage n’envoie par contre pas de liens de manière automatique mais les pirate doivent diffuser leurs attaques par email, FTP, messagerie instantanée, Peer-to-peer, ou toutes autres méthodes qui leurs passent sous la main.

Une fois que l’internaute arrive sur cette fausse page, un message d’erreur apparait notifiant que la vidéo ne peut être lue. Et vous demande alors de mettre à jour un codec pour la visionner…arrive alors l’infection ...."

"Un outil a été créé par des pirates dans le but de générer automatiquement de fausses pages du site YouTube. Ces dernières sont porteuses de virus

L’outil de piratage n’envoie par contre pas de liens de manière automatique mais les pirate doivent diffuser leurs attaques par email, FTP, messagerie instantanée, Peer-to-peer, ou toutes autres méthodes qui leurs passent sous la main.

Une fois que l’internaute arrive sur cette fausse page, un message d’erreur apparait notifiant que la vidéo ne peut être lue. Et vous demande alors de mettre à jour un codec pour la visionner…arrive alors l’infection ...."

Re: !!! Alerte !!!

Re: !!! Alerte !!!

bonsoir james,

toujours à l'affut des infos pour nous dire de faire attention.

merci et à bientôt

toujours à l'affut des infos pour nous dire de faire attention.

merci et à bientôt

Re: !!! Alerte !!!

Re: !!! Alerte !!!

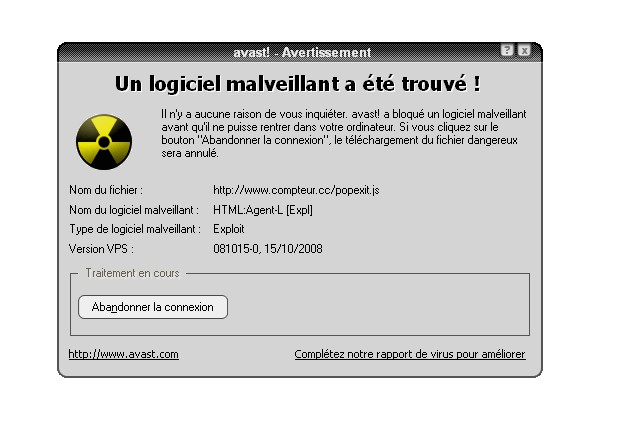

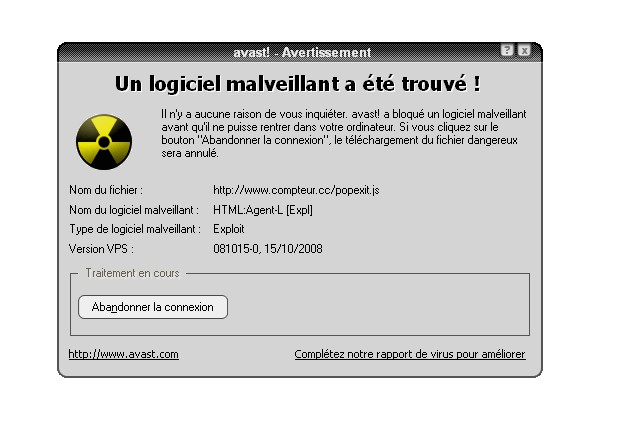

Attention aux compteurs installés sur vos sites

Avast vient de me bloquer une page web contenant un de ces compteurs

Avast vient de me bloquer une page web contenant un de ces compteurs

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Peux tu nous dire qui est le prestataire de services-compteurs qui vient de dérapper de la sorte ?

Re: !!! Alerte !!!

Re: !!! Alerte !!!

j'ai installé le compteur MOTIGO depuis 2006 sur les archers, je n'ai jamais eu de soucis jusqu'à présent. mon antivirus est BITDEFENDER pro.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Je ne sais pas car je n'ai eu que cette fenêtre et je n'ai pas ouvert le site, mais dès que je le saurai je vous dirais pour que surtout on ne l'installe pas.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

En attendant j'ai trouvé ça sur le forum des forums

http://forum.forumactif.com/probleme-divers-f75/virus-sur-page-index-t210185.htm

http://forum.forumactif.com/probleme-divers-f75/virus-sur-page-index-t210185.htm

Re: !!! Alerte !!!

Re: !!! Alerte !!!

merci Babyl,

j'ai tout lu, pour info.

tiens et j'ai vu que Sandyl, que notre cher patron avait fait venir sur le forum, pour le seconder et nous aider, participait aux réponses du problème du faux virus.

participait aux réponses du problème du faux virus.

sacré Avast, quand même, as tu changé de version récemment?

j'ai tout lu, pour info.

tiens et j'ai vu que Sandyl, que notre cher patron avait fait venir sur le forum, pour le seconder et nous aider,

participait aux réponses du problème du faux virus.

participait aux réponses du problème du faux virus.sacré Avast, quand même, as tu changé de version récemment?

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Microsoft publie ce vendredi un correctif critique en dehors de ses patch days mensuels habituels. Preuve que le problème est important. Cette mise à jour concerne tous les Windows.

Windows 2000, Windows XP (x86 et x64), Windows Server 2003 (x86, x64 et Itanium), Vista (x86 et x64), Windows Server 2008 (x86, x64 et Itanium) sont impactés.

A noter toutefois, si pour 2000, XP, Server 2003, le correctif est critique, il passe en rang "important" pour Vista et Server 2008.

le patch corrige une vulnérabilité signalée confidentiellement dans le service Serveur. Elle pourrait permettre l'exécution de code à distance si un système affecté recevait une requête RPC spécialement conçue.

Le patch est disponible via windows update ou via Bulletin de sécurité Microsoft MS08-067 – Critique

Windows 2000, Windows XP (x86 et x64), Windows Server 2003 (x86, x64 et Itanium), Vista (x86 et x64), Windows Server 2008 (x86, x64 et Itanium) sont impactés.

A noter toutefois, si pour 2000, XP, Server 2003, le correctif est critique, il passe en rang "important" pour Vista et Server 2008.

le patch corrige une vulnérabilité signalée confidentiellement dans le service Serveur. Elle pourrait permettre l'exécution de code à distance si un système affecté recevait une requête RPC spécialement conçue.

Le patch est disponible via windows update ou via Bulletin de sécurité Microsoft MS08-067 – Critique

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Faille critique pour Adobe Reader 8

Toutes les moutures d’Adobe Reader 8 sont concernées (Windows, Mac OS X et Linux), et ceci, quel que soit le mode d’utilisation : lecture d’un document local, PDF visible sur le web, fichier transmis par courrier électronique, etc.

Selon l'éditeur de Adobe Reader, une des méthodes JavaScript disponibles ne valide pas correctement les données qui lui sont soumises. L’exécution de code arbitraire serait donc possible. Ceci peut mener à la prise de contrôle de la machine de l’utilisateur à distance.

cette vulnérabilité concerne uniquement Adobe Reader 8. Un moyen simple de la corriger reste de suivre les conseils d’Adobe qui recommande de passer à Adobe Reader 9, ou à la version 8.1.3.

Pour la version 8.1.3 passer par les mises à jour

Le plus simple reste toutefois de passer directement à Adobe Reader 9 qui n’est pas touché par ces problèmes

Télécharger Adobe Reader 9

(vu sur Libellules.ch ... comme d'hab)

Toutes les moutures d’Adobe Reader 8 sont concernées (Windows, Mac OS X et Linux), et ceci, quel que soit le mode d’utilisation : lecture d’un document local, PDF visible sur le web, fichier transmis par courrier électronique, etc.

Selon l'éditeur de Adobe Reader, une des méthodes JavaScript disponibles ne valide pas correctement les données qui lui sont soumises. L’exécution de code arbitraire serait donc possible. Ceci peut mener à la prise de contrôle de la machine de l’utilisateur à distance.

cette vulnérabilité concerne uniquement Adobe Reader 8. Un moyen simple de la corriger reste de suivre les conseils d’Adobe qui recommande de passer à Adobe Reader 9, ou à la version 8.1.3.

Pour la version 8.1.3 passer par les mises à jour

Le plus simple reste toutefois de passer directement à Adobe Reader 9 qui n’est pas touché par ces problèmes

Télécharger Adobe Reader 9

(vu sur Libellules.ch ... comme d'hab)

Re: !!! Alerte !!!

Re: !!! Alerte !!!

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

S E C U S E R A L E R T E 24/03/09

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Phishing Commission Européenne

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Une nouvelle attaque par phishing cible plus particulièrement les

professionnels : un courrier électronique envoyé en apparence par la

Commission Européenne invite le destinataire à remplir un dossier en

ligne afin de bénéficier d'un remboursement de taxes fiscales.

http://www.secuser.com/phishing/2009/090324-commission-europeenne.htm

S E C U S E R A L E R T E 24/03/09

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Phishing Commission Européenne

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Une nouvelle attaque par phishing cible plus particulièrement les

professionnels : un courrier électronique envoyé en apparence par la

Commission Européenne invite le destinataire à remplir un dossier en

ligne afin de bénéficier d'un remboursement de taxes fiscales.

http://www.secuser.com/phishing/2009/090324-commission-europeenne.htm

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Merci James, j'ai reçu l'info secuser.

pour Adobe, je n'étais pas au courant. je fais le nécessaire.

@+

pour Adobe, je n'étais pas au courant. je fais le nécessaire.

@+

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Je relaye une info de nos amis de "libellules.ch" :

(J'ai juste surligné en gras ce qui me semble imortant)

Le plus puissant virus de l'histoire pourrait se réveiller dans trois jours

Conficker s'apprête à faire une entrée remarquée dans l'histoire d'Internet

Plus de dix millions d'ordinateurs à travers le monde ont déjà été infectés par Conficker. Ce ver informatique s'annonce comme l'un des plus puissants de tous les temps. Il exploite une faille du Windows Server Service utilisé par Windows 2000, Windows XP, Windows Vista, Windows 7, Windows Server 2003 et Windows Server 2008. Microsoft a vite réagi en rendant publique une mise à jour qui permet d'éviter le pire, mais les ordinateurs qui n'en sont pas équipés ou ceux qui utilisent une copie pirate de Windows sont vulnérables.

Ce puissant ver informatique, va- t-il bientôt se réveiller.

Les experts pensent que Conficker pourrait entrer en action d'ici quelques jours.

Des analyses de son code ont révélé que ce virus serait programmé pour se déclencher le 1er avril.

Sera-t-il un poisson d'avril ? Nul ne le sait pour l'instant, mais beaucoup demeurent très craintifs face à cette attaque potentielle.

Ce virus, qui s'est propagé depuis octobre dernier, s'annonce comme l'un des plus dangereux depuis mai 2000, quand le ver I Love You avait causé des ravages en volant des milliers de mots de passe.

Il est malgré tout possible de s'en débarrasser

Les outils nécessaires sont disponibles sur le site de Microsoft."

Plus d'infos et outils de suppression ici : CLIC

et l'outil (microsoft) de suppression en accès direct : CLIC

(J'ai juste surligné en gras ce qui me semble imortant)

Le plus puissant virus de l'histoire pourrait se réveiller dans trois jours

Conficker s'apprête à faire une entrée remarquée dans l'histoire d'Internet

Plus de dix millions d'ordinateurs à travers le monde ont déjà été infectés par Conficker. Ce ver informatique s'annonce comme l'un des plus puissants de tous les temps. Il exploite une faille du Windows Server Service utilisé par Windows 2000, Windows XP, Windows Vista, Windows 7, Windows Server 2003 et Windows Server 2008. Microsoft a vite réagi en rendant publique une mise à jour qui permet d'éviter le pire, mais les ordinateurs qui n'en sont pas équipés ou ceux qui utilisent une copie pirate de Windows sont vulnérables.

Ce puissant ver informatique, va- t-il bientôt se réveiller.

Les experts pensent que Conficker pourrait entrer en action d'ici quelques jours.

Des analyses de son code ont révélé que ce virus serait programmé pour se déclencher le 1er avril.

Sera-t-il un poisson d'avril ? Nul ne le sait pour l'instant, mais beaucoup demeurent très craintifs face à cette attaque potentielle.

Ce virus, qui s'est propagé depuis octobre dernier, s'annonce comme l'un des plus dangereux depuis mai 2000, quand le ver I Love You avait causé des ravages en volant des milliers de mots de passe.

Il est malgré tout possible de s'en débarrasser

Les outils nécessaires sont disponibles sur le site de Microsoft."

Plus d'infos et outils de suppression ici : CLIC

et l'outil (microsoft) de suppression en accès direct : CLIC

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Bonjour les amis

Comme tout le monde vous avez certainement vu (journaux, télé, internet, etc) les mises en garde pour les risques d'infection virale au passage au premier avril.

J'ai eu une idée (je ne sais ce qu'elle vaut) pour augmenter mes chances d'éviter ce fléau, j'ai changé la date de mon PC. Il est déjà, aujoud'hui, calé au 2 avril.

Cordialement.

Microbull.

Comme tout le monde vous avez certainement vu (journaux, télé, internet, etc) les mises en garde pour les risques d'infection virale au passage au premier avril.

J'ai eu une idée (je ne sais ce qu'elle vaut) pour augmenter mes chances d'éviter ce fléau, j'ai changé la date de mon PC. Il est déjà, aujoud'hui, calé au 2 avril.

Cordialement.

Microbull.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Autre outil de supression (par Bit Defender) : http://www.bdtools.net/how-to-remove-downadup.php

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Phishing ciblant les clients de la banque CIC

RESUME DE L'ALERTE

Une nouvelle attaque par phishing utilise un procédé inédit : un courrier

électronique envoyé en apparence par la banque CIC invite ses clients à se

connecter à leur compte pour se conformer à une nouvelle réglementation et

à exécuter un fichier joint qui s'avère être un programme malicieux.

http://www.secuser.com/phishing/2009/090830-cic.htm

PREVENTION

Ne pas donner suite à un message non sollicité demandant de fournir des

données sensibles même s'il semble provenir d'un expéditeur de confiance.

Sous prétexte d'une activation du compte suite à une nouvelle réglementation destinée à renforcer la sécurité, le message demande au destinataire de cliquer sur un lien hypertexte puis de se connecter à son compte en ligne.

Il ne faut pas cliquer sur le lien contenu dans ce courrier électronique, car l'adresse figurant dans le code source du message n'est pas celle du site Internet de la banque CIC : elle conduit à une imitation contrôlée par un individu malveillant hébergée au sein d'un site allemand dont la sécurité a été compromise.

Il ne faut pas non plus exécuter le fichier joint, car l'archive cic.zip contient un fichier cic.exe qui est un cheval de Troie (selon les éditeurs Backdoor:W32/Bifrose.GJK [F-Secure], Trojan-Downloader.Win32.Pher.ku [Kaspersky], Troj/Bifrose-YO [Sophos]). Ce dernier permet à l'expéditeur de prendre le contrôle de la machine infectée et de récupérer les données bancaires et autres données sensibles à l'insu de la victime, lors de transactions légitimes.

Le faux site a rapidement été désactivé, mais le fichier joint reste une menace pour les utilisateurs, d'où l'intérêt d'un tel procédé associant phishing classique et programme malicieux. Il est important de prendre l'habitude de ne pas exécuter de fichier douteux même sur un ordinateur équipé d'un antivirus à jour, d'autant que peu d'antivirus sont capables de détecter les nouveaux virus et chevaux de Troie durant les premières heures de leur diffusion.

RESUME DE L'ALERTE

Une nouvelle attaque par phishing utilise un procédé inédit : un courrier

électronique envoyé en apparence par la banque CIC invite ses clients à se

connecter à leur compte pour se conformer à une nouvelle réglementation et

à exécuter un fichier joint qui s'avère être un programme malicieux.

http://www.secuser.com/phishing/2009/090830-cic.htm

PREVENTION

Ne pas donner suite à un message non sollicité demandant de fournir des

données sensibles même s'il semble provenir d'un expéditeur de confiance.

Sous prétexte d'une activation du compte suite à une nouvelle réglementation destinée à renforcer la sécurité, le message demande au destinataire de cliquer sur un lien hypertexte puis de se connecter à son compte en ligne.

Il ne faut pas cliquer sur le lien contenu dans ce courrier électronique, car l'adresse figurant dans le code source du message n'est pas celle du site Internet de la banque CIC : elle conduit à une imitation contrôlée par un individu malveillant hébergée au sein d'un site allemand dont la sécurité a été compromise.

Il ne faut pas non plus exécuter le fichier joint, car l'archive cic.zip contient un fichier cic.exe qui est un cheval de Troie (selon les éditeurs Backdoor:W32/Bifrose.GJK [F-Secure], Trojan-Downloader.Win32.Pher.ku [Kaspersky], Troj/Bifrose-YO [Sophos]). Ce dernier permet à l'expéditeur de prendre le contrôle de la machine infectée et de récupérer les données bancaires et autres données sensibles à l'insu de la victime, lors de transactions légitimes.

Le faux site a rapidement été désactivé, mais le fichier joint reste une menace pour les utilisateurs, d'où l'intérêt d'un tel procédé associant phishing classique et programme malicieux. Il est important de prendre l'habitude de ne pas exécuter de fichier douteux même sur un ordinateur équipé d'un antivirus à jour, d'autant que peu d'antivirus sont capables de détecter les nouveaux virus et chevaux de Troie durant les premières heures de leur diffusion.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Le sujet n'est pas sur le point de s'épuiser !

Voila les dernières arnaques ...

Phishing visant la banque Crédit Agricole (24/08/09)

Une nouvelle attaque par phishing cible les clients de la banque Credit Agricole. Elle se présente sous la forme d'un message en français intitulé "Mise a jour", envoyé en apparence par la banque ("Credit Agricole") :

"Bonjour Dans le cadre de nos mesures de securite, nous controlons regulierement les activites en cours de notre systeme . Nous vous contactons suite a la procedure de la nouvelle mise a jour. Ceci est un dernier rappel vous invitant à vous connecter a vos comptes des que possible. > http://www.credit-agricole.fr Veuillez ne pas repondre à cet email. Les emails envoyés à cette adresse ne peuvent pas recevoir de réponse.

--------------------------------------------------------------------------------

Copyright 2009 Cr?dit Agricole . Tous droits reserves. "

Sous prétexte d'une mise à jour de ses informations personnelles, le message demande au destinataire de cliquer sur un lien hypertexte puis de se connecter à son compte en ligne. Il ne faut pas cliquer sur le lien contenu dans ce courrier électronique, car l'adresse figurant dans le code source du message n'est pas celle du site Internet de la banque Crédit Agricole : elle conduit à une imitation contrôlée par un individu malveillant.

__________________________________________________

Troyen

Bredolab.MJ (= Bredolab.DG, Bredolab.U)

Bredolab.MJ est un programme malicieux de type cheval de Troie. Il se présente sous la forme d'un message de confirmation de commande d'un ordinateur portable invitant à ouvrir le fichier joint pour recevoir l'article commandé.

DESCRIPTION DETAILLEE :

Bredolab.MJ est un programme malicieux de type cheval de Troie, c'est-à-dire un programme hostile incapable de se multiplier et de se propager par lui-même contrairement aux virus. Il peut cependant arriver en pièce jointe d'un courrier électronique car son auteur utilise la technique du spamming pour le diffuser.

Le cheval de Troie se présente sous la forme d'un courrier électronique en anglais, prétendument envoyé par un site Internet de commerce électronique dont le nom est variable (par exemple Momsview.com, Shop.ascd.org, Pcmemorystore.com ou Shop.garmin.com), confirmant la commande d'un ordinateur portable dont la marque et le modèle sont également variables (par exemple Sony VAIO VGC-LV290J, ASUS K40AB, Sony VAIO NS135 ou ASUS VH236H) qui aurait par ailleurs prétendument été déjà réglée, dans le but d'inquiéter davantage le destinataire ou de lui laisser croire qu'il pourrait récupérer à bon compte un ordinateur payé par un tiers.

Le corps du message incite à ouvrir le fichier joint, présenté comme contenant le numéro de tracking du colis ainsi qu'un document à imprimer pour recevoir l'ordinateur portable concerné :

La pièce jointe est une archive possédant un nom variable (par exemple Dff3144a4.zip, D27c837af.zip ou D913d5bbf.zip), qui contient un fichier exécutable portant le même nom (par exemple respectivement Dff3144a4.exe, D27c837af.exe ou D913d5bbf.exe). Si ce fichier est exécuté, le cheval de Troie s'installe sur le disque dur, modifie la base de registres pour s'exécuter à chaque démarrage de l'ordinateur, puis tente de télécharger et d'installer d'autres programmes malicieux à partir de sites Internet distants.

Voila les dernières arnaques ...

Phishing visant la banque Crédit Agricole (24/08/09)

Une nouvelle attaque par phishing cible les clients de la banque Credit Agricole. Elle se présente sous la forme d'un message en français intitulé "Mise a jour", envoyé en apparence par la banque ("Credit Agricole") :

"Bonjour Dans le cadre de nos mesures de securite, nous controlons regulierement les activites en cours de notre systeme . Nous vous contactons suite a la procedure de la nouvelle mise a jour. Ceci est un dernier rappel vous invitant à vous connecter a vos comptes des que possible. > http://www.credit-agricole.fr Veuillez ne pas repondre à cet email. Les emails envoyés à cette adresse ne peuvent pas recevoir de réponse.

--------------------------------------------------------------------------------

Copyright 2009 Cr?dit Agricole . Tous droits reserves. "

Sous prétexte d'une mise à jour de ses informations personnelles, le message demande au destinataire de cliquer sur un lien hypertexte puis de se connecter à son compte en ligne. Il ne faut pas cliquer sur le lien contenu dans ce courrier électronique, car l'adresse figurant dans le code source du message n'est pas celle du site Internet de la banque Crédit Agricole : elle conduit à une imitation contrôlée par un individu malveillant.

__________________________________________________

Troyen

Bredolab.MJ (= Bredolab.DG, Bredolab.U)

Bredolab.MJ est un programme malicieux de type cheval de Troie. Il se présente sous la forme d'un message de confirmation de commande d'un ordinateur portable invitant à ouvrir le fichier joint pour recevoir l'article commandé.

DESCRIPTION DETAILLEE :

Bredolab.MJ est un programme malicieux de type cheval de Troie, c'est-à-dire un programme hostile incapable de se multiplier et de se propager par lui-même contrairement aux virus. Il peut cependant arriver en pièce jointe d'un courrier électronique car son auteur utilise la technique du spamming pour le diffuser.

Le cheval de Troie se présente sous la forme d'un courrier électronique en anglais, prétendument envoyé par un site Internet de commerce électronique dont le nom est variable (par exemple Momsview.com, Shop.ascd.org, Pcmemorystore.com ou Shop.garmin.com), confirmant la commande d'un ordinateur portable dont la marque et le modèle sont également variables (par exemple Sony VAIO VGC-LV290J, ASUS K40AB, Sony VAIO NS135 ou ASUS VH236H) qui aurait par ailleurs prétendument été déjà réglée, dans le but d'inquiéter davantage le destinataire ou de lui laisser croire qu'il pourrait récupérer à bon compte un ordinateur payé par un tiers.

Le corps du message incite à ouvrir le fichier joint, présenté comme contenant le numéro de tracking du colis ainsi qu'un document à imprimer pour recevoir l'ordinateur portable concerné :

La pièce jointe est une archive possédant un nom variable (par exemple Dff3144a4.zip, D27c837af.zip ou D913d5bbf.zip), qui contient un fichier exécutable portant le même nom (par exemple respectivement Dff3144a4.exe, D27c837af.exe ou D913d5bbf.exe). Si ce fichier est exécuté, le cheval de Troie s'installe sur le disque dur, modifie la base de registres pour s'exécuter à chaque démarrage de l'ordinateur, puis tente de télécharger et d'installer d'autres programmes malicieux à partir de sites Internet distants.

Re: !!! Alerte !!!

Re: !!! Alerte !!!

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

S E C U S E R A L E R T E 04/10/09

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Phishing ciblant les usagers des Caisses d'Allocations Familiales

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Un courrier électronique envoyé en apparence par la Caisse d'Allocations

Familiales invite le destinataire à se connecter pour bénéficier d'une

nouvelle allocation, après étude de ses droits. Les messages frauduleux

n'hésitent plus à s'attaquer aux administrations et services publics.

http://www.secuser.com/phishing/2009/091004-caf.htm

PREVENTION

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Ne pas donner suite à un message non sollicité demandant de fournir des

données sensibles même s'il semble provenir d'un expéditeur de confiance.

http://www.secuser.com/phishing/2009/091004-caf.htm

S E C U S E R A L E R T E 04/10/09

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Phishing ciblant les usagers des Caisses d'Allocations Familiales

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Un courrier électronique envoyé en apparence par la Caisse d'Allocations

Familiales invite le destinataire à se connecter pour bénéficier d'une

nouvelle allocation, après étude de ses droits. Les messages frauduleux

n'hésitent plus à s'attaquer aux administrations et services publics.

http://www.secuser.com/phishing/2009/091004-caf.htm

PREVENTION

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Ne pas donner suite à un message non sollicité demandant de fournir des

données sensibles même s'il semble provenir d'un expéditeur de confiance.

http://www.secuser.com/phishing/2009/091004-caf.htm

Re: !!! Alerte !!!

Re: !!! Alerte !!!

Petit article interessant sur liberation.fr aujourd'hui à propos de la recrudescence du phishing vis à vis des services publics :

http://www.ecrans.fr/Phishing-Il-y-a-une-recrudescence,8303.html?y=1

http://www.ecrans.fr/Phishing-Il-y-a-une-recrudescence,8303.html?y=1

Re: !!! Alerte !!!

Re: !!! Alerte !!!

RESUME DE L'ALERTE

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Une variante du programme malicieux Zbot se présente sous la forme d'un